卫星互联网

热门解决方案

Product Overview

产品概述

互联网敏感信息监测系统(RaySIN)能够针对泄露或暴露在互联网侧的网络资产、社会资产、社工情报等关键信息进行全面排查,提前防范潜在风险,有效降低遭受攻击的可能性。该系统深度融合了盛邦安全多年渗透攻防实战经验,通过自动化方式模拟黑客在搜索引擎、文库、代码托管平台、第三方共享平台等多渠道进行信息搜集的行为模式,能够精准捕获用户单位泄露在互联网上的组织结构、技术方案、员工通讯录、用户名密码、系统源码、网络资产等敏感信息,并利用大数据技术对其进行深度关联分析,帮助用户全面摸底敏感信息的暴露情况,发现未知的风险,有效收敛暴露面,提升整体安全防护水平。

Product features

产品功能

-

泄露邮箱监测

泄露邮箱监测发现钓鱼攻击中常用到的HR邮箱、技术支持邮箱、合作联系邮箱及其他泄露邮箱。

-

泄露电话监测

泄露电话监测发现单位内部人员联系电话、通讯录等,防止短信钓鱼。

-

泄露文件监测

泄露文件监测发现组织结构文件、运维手册、技术方案、财务文件等。

-

泄露源代码监测

泄露源代码监测发现代码托管平台中上传的单位门户网站、业务系统、测试平台、供应链系统等的源代码。

-

暴露IP监测

暴露IP监测发现暴露在互联网侧的关联IP,以及对应的操作系统、设备信息、开放端口等指纹信息。

-

暴露域名监测

暴露域名监测发现暴露在互联网侧的主域名、兄弟域名、子域名及whois信息等。

-

暴露URL监测

暴露URL监测发现暴露在互联网侧的企业门户网站、业务系统、旁站等的URL。

-

招聘信息监测

招聘信息监测发现暴露在互联网侧的企业历史发布的招聘信息。

Application value

应用价值

摸底资产,敏感监测

从攻击的角度出发,结合攻防渗透经验,快速排查敏感信息暴露隐患。

支撑关基暴露收敛

人工核实互联网敏感信息暴露后,根据系统提供的处置建议删除敏感信息或建立防范机制。

敏感资产备案监测

7*24小时不间断监控,发现敏感信息及时备案。

满足监管合规要求

满足相关政策及规范中开展敏感信息泄露治理的要求。

Application scenarios

应用场景

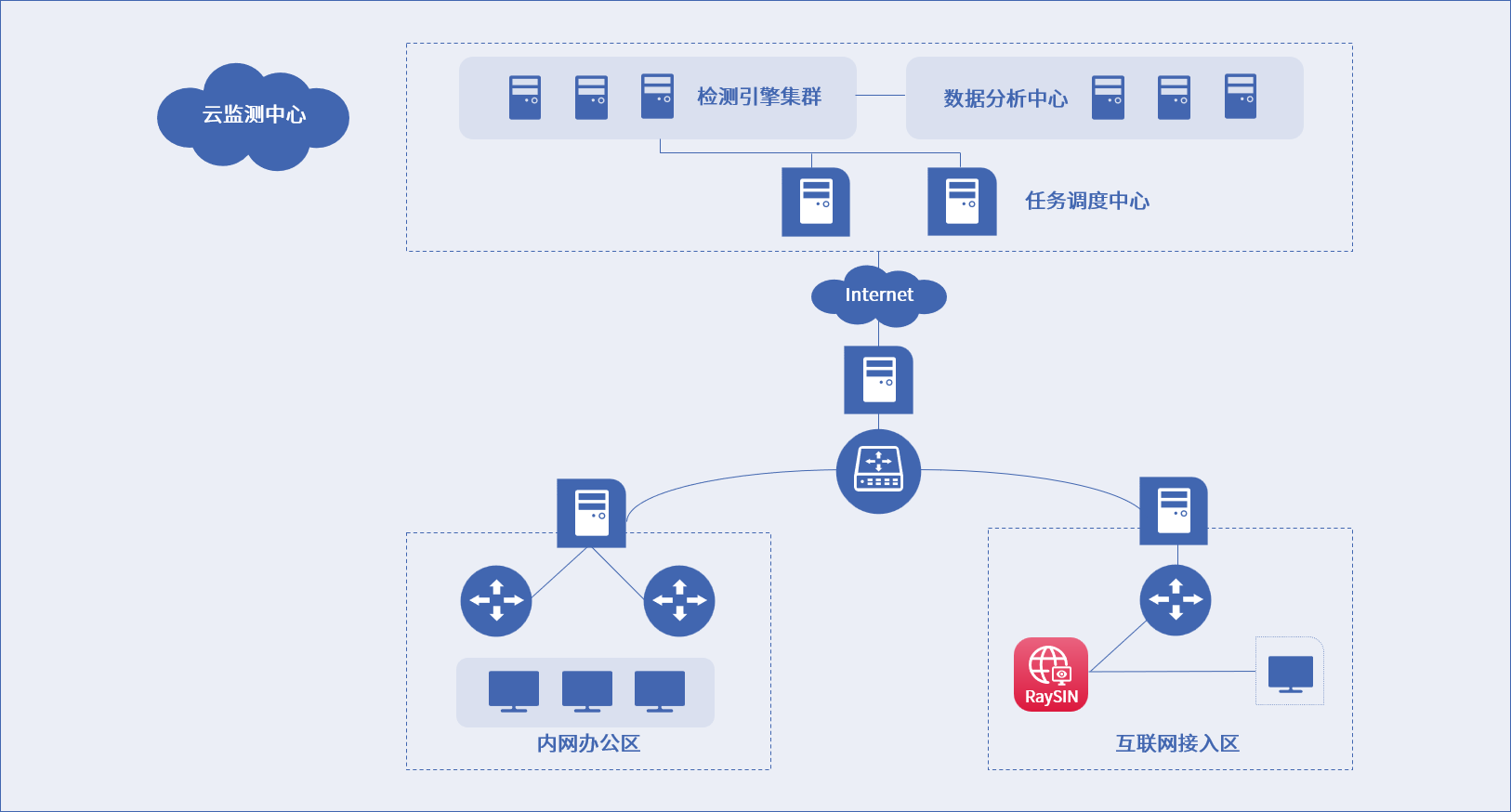

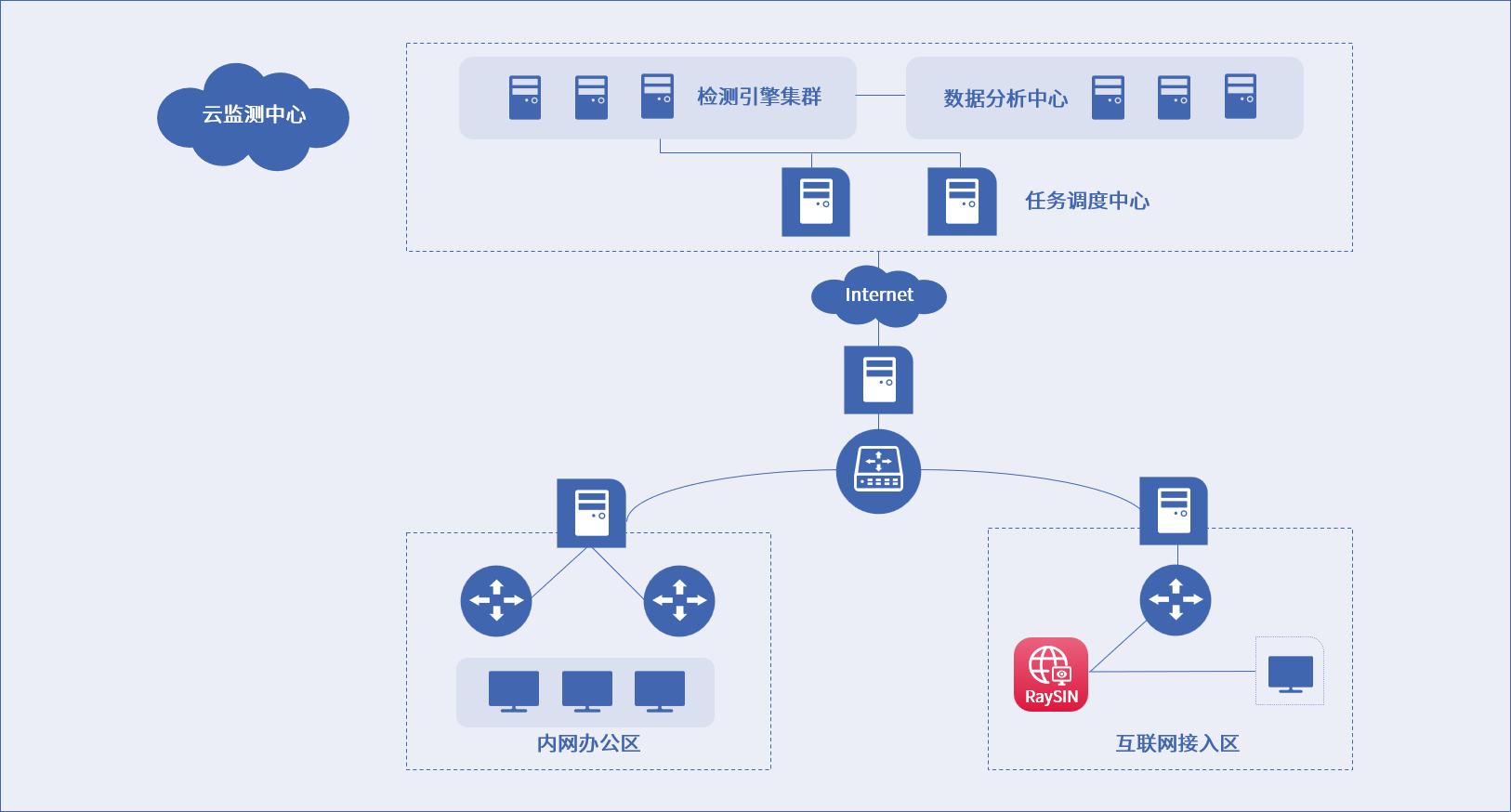

Typical deployment

典型部署

SaaS模式

用户操作公有云敏感信息监测平台,对涉及目标单位的敏感信息进行监测、处置,同时也可根据需要选择专业的安服人员结合自身攻防经验协议进一步对监测结果进行分析并形成专业的报告和整改指导意见。

CPE模式

用户在本地部署一台互联网敏感信息系统,用于数据存储和系统管理,敏感信息探测交由云端部署的监测中心进行监测,节省用户资源、提升监测效率。

项目咨询

+

.jpg)